Введение Мне как инженеру в сфере ИБ периодически приходится работать с различными инструментами для сканирования кода на уязвимости. Они помогают обнаружить в файлах потенциально опасные фрагменты и, как следствие, залатать дыру в безопасности нашей системы. И любой специалист, имевший подобный опыт работы, со временем неизбежно приходит к мысли о том, что такие действия напоминают тушение […]

Информационная безопасность

Стартовала третья ежегодная технологическая конференция IT Elements, посвященная ключевым элементам ИТ-ландшафта — ИТ-инфраструктуре, кибербезопасности, сетям, данным и AI/ML. В первый день мероприятие посетили несколько тысяч ИТ-специалистов. В первый день гости IT Elements — ИТ-архитекторы и инженеры, директора технологических подразделений, специалисты по информационной безопасности — обсудили, как строить антихрупкую ИТ-архитектуру, когда бизнес стал целью для киберпреступников, […]

Тук-тук! Это снова IT Elements! Уже 10-11 сентября конфа состоится в третий раз. Программа двухдневной конференции включает доклады, пленарные сессии, круглые столы, паблик-толки, мастер-классы и технические демонстрации, которые будут проходить в шести тематических залах. Ключевые темы мероприятия: ИТ-инфраструктура, сети, кибербезопасность, данные и AI/ML. Более 30 главных вендоров представят свои продукты и разработки в выставочном пространстве. […]

Обычно премии присуждают за проекты. Это отлично, но за цифрами, масштабными результатами и решенными бизнес-задачами не видны те, кто эти проекты делал — придумывал, проектировал, не спал ночами, бился за дело. Мы решили вывести настоящих героев из тени и сделать награду специально для людей, которые делают ИТ 💙 Подать заявку можно на сайте мероприятия до […]

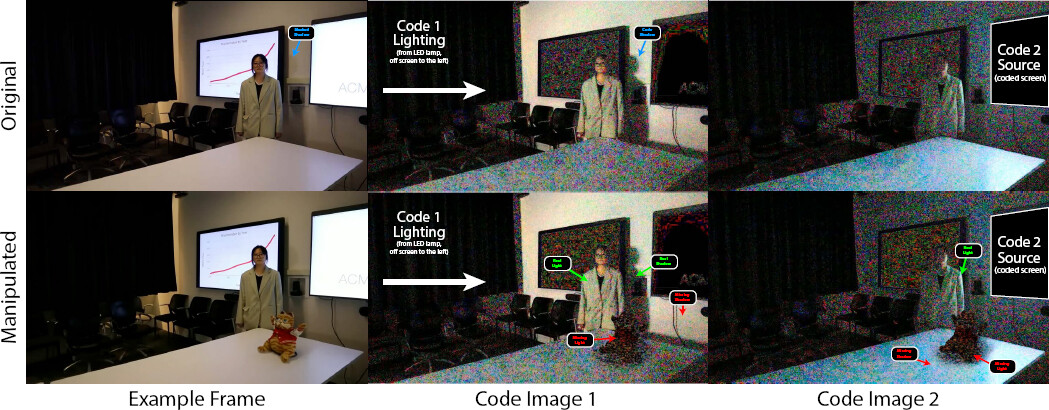

Учёные Корнелльского университета разработали метод обнаружения поддельных видеороликов, созданных с помощью искусственного интеллекта, или подвергшихся манипуляциям. Технология, получившая название «шумовое кодирование освещения», встраивает невидимые водяные знаки в световые потоки. Каждый такой водяной знак содержит помеченную временной меткой версию исходной сцены при слегка изменённом освещении. При попытке подделки изменённые участки видео не будут соответствовать закодированным версиям, […]

18 июня издание Cyber News сообщило о масштабной утечке данных, получившей название «Мать всех утечек». Согласно исследованию ресурса, было скомпрометировано около 16 миллиардов учетных записей пользователей, включая данные платформ Facebook*, Google и Apple. Заявление основано на работе заместителя редактора Cyber News Вилиуса Петкаускаса, который описал информацию как «множество огромных наборов данных, содержащих миллиарды учётных данных», […]

18 июня издание Cyber News сообщило о масштабной утечке данных, получившей название «Мать всех утечек». Согласно исследованию ресурса, было скомпрометировано около 16 миллиардов учетных записей пользователей, включая данные платформ Facebook*, Google и Apple. Заявление основано на работе заместителя редактора Cyber News Вилиуса Петкаускаса, который описал информацию как «множество огромных наборов данных, содержащих миллиарды учётных данных», […]

Учёные из Сент-Луисского университета разработали новую скрытую атаку на языковые модели искусственного интеллекта, получившую название DarkMind. Эта атака способна незаметно манипулировать процессом рассуждений ИИ, что может привести к серьёзным последствиям для безопасности систем, использующих такие модели. Зен Го и Реза Турани, авторы исследования, обнаружили уязвимость в парадигме «цепочки рассуждений» (Chain-of-Thought, CoT), которую используют многие современные […]